L’antivirus « Windows Defender »

a bloqué plusieurs fichiers lors d’un transfert de site internet vers une station de travail.

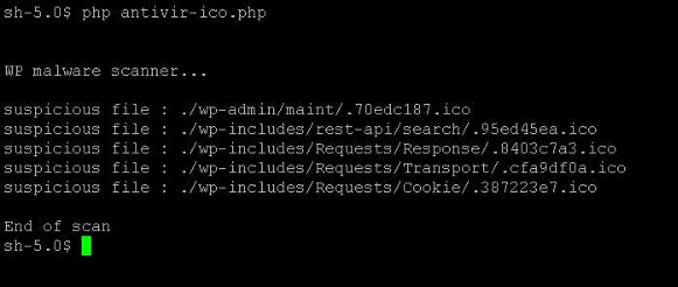

Nous avons donc fait des recherches sur le serveur et avons confirmé la présence de fichiers intrus et l’examen du contenu a révélé un code malicieux crypté utilisant la fonction rawurldecode pour pouvoir l’exécuter.

virus confirmé

Ces virus sont créés par des robots et sont très faciles à détecter :

- le nom de fichier commence par un point, ce qui détermine les fichiers cachés sous linux

- ensuite on trouve une suite alphanumérique

- enfin le fichier prend l’extension « .ico » qui est utilisée pour les fichiers icones

Nous avons donc crée un script qui scanne les fichiers du site internet à la recherche de fichiers dont le nom correspond à ces caractéristiques, lit le contenu à la recherche de « urldecode » et place les fichiers trouvés en quarantaine et nous envoie un e-mail pour nous prévenir,

On l’a installé sur tous nos sites et placé en tâches planifiées a 21h30.

Pour ceux qui seraient intéressés par le masque REGEXP qui réagit au nom de fichier, nous l’avons crée comme ceci :

$pattern = ‘#(^[\.]+)([0-9a-z]+)([\.ico]+)$#i’;

- (^[\.]+) // commence par au moins un point

- ([0-9a-z]+) // ensuite au moins un caractère alphanumérique

- ([\.ico]+)$ // termine par .ico

- i // insensible à la casse

Pour le contenu nous avons aussi ajouté eval :

$malicious_string = ‘#(urldecode|eval)#i’;

Poster un Commentaire